⚙️ Attaques sur les systèmes : comprendre et prévenir

Des malwares aux attaques sur la chaîne CI/CD : découvrez les principales menaces qui visent le cœur des systèmes informatiques et les meilleures pratiques pour s’en protéger.

Des malwares aux attaques sur la chaîne CI/CD : découvrez les principales menaces qui visent le cœur des systèmes informatiques et les meilleures pratiques pour s’en protéger.

Sniffing, MITM, DDoS, DNS spoofing, BGP hijacking : découvrez les attaques qui visent directement la circulation des données et les solutions pour protéger vos réseaux.

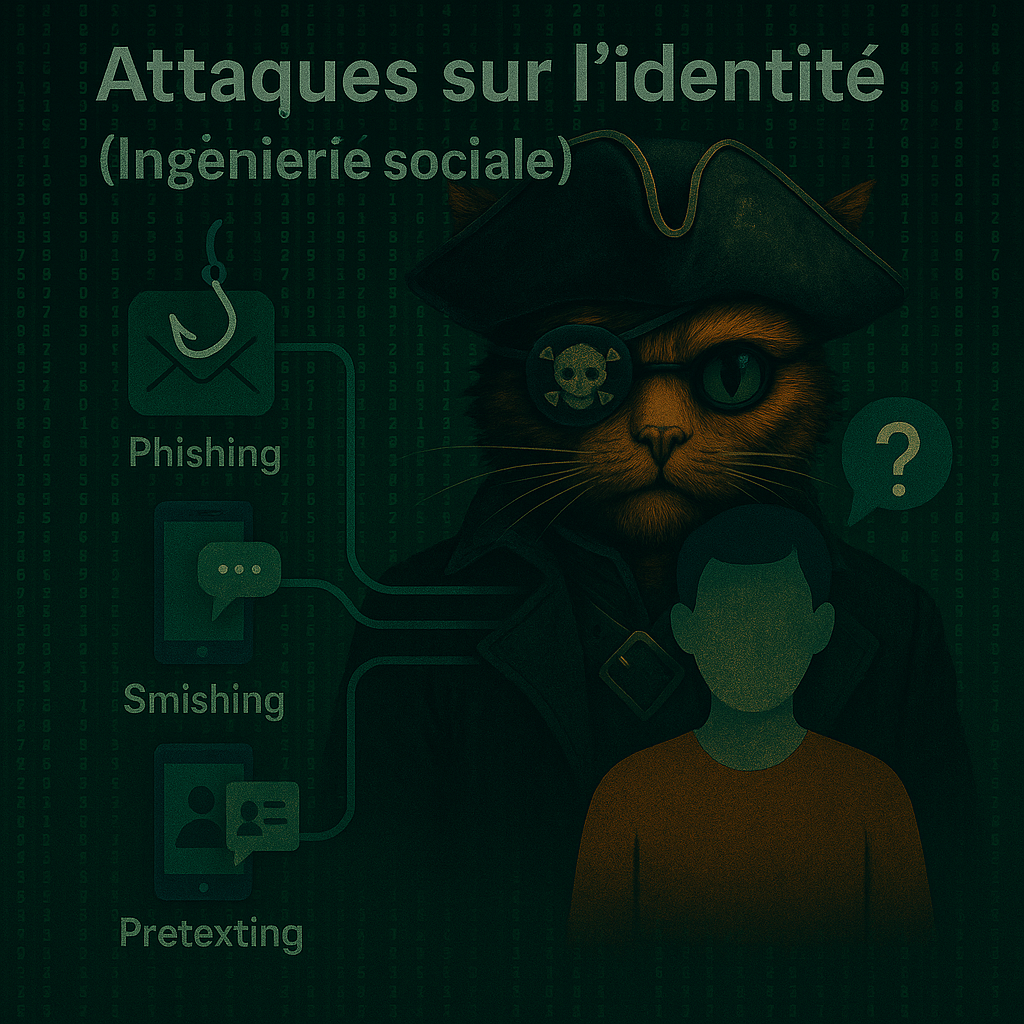

Les attaques d’ingénierie sociale visent l’humain plus que la machine. Découvrez les principales techniques (phishing, vishing, smishing, fraude au président, etc.) et les contre-mesures pour renforcer la vigilance et la culture sécurité.

Les attaques physiques et matérielles exploitent l’accès direct aux équipements ou les propriétés des composants (laptops, processeurs, bus internes, badges RFID). Découvrez leurs techniques (Evil Maid, Cold Boot, implants matériels, side-channels) et les contre-mesures pour renforcer la sécurité.

Les attaques applicatives ciblent directement le code métier, les API et les frameworks. Découvrez les vecteurs classiques (injection, XSS, CSRF) et modernes (GraphQL, JWT, API abuse), ainsi que les meilleures pratiques de défense.

Les attaques sur les communications exploitent les faiblesses des protocoles et la surexposition des données personnelles. Découvrez comment elles compromettent la vie privée (IMSI catcher, rogue Wi-Fi, OSINT, doxxing) et comment s’en protéger.

Comprendre les grandes familles d’attaques : réseau, applicatif, humain, systèmes, physique et communications. Une cartographie claire pour débuter.